数据会说话,加密也不怕

大约是2017年,又一件重案的分析任务落到我头上。检材是一块台式电脑硬盘和一块移动硬盘,需要提取或检验其中的特定内容。制作完镜像后,使用取证软件加载,发现台式电脑硬盘第二分区有Bitlocker加密,移动硬盘也有Bitlocker加密。于是打电话和办案单位沟通,可是对方表示嫌疑人不愿意交代密码等任何相关信息。

Bitlocker是Windows平台下常用分区加密方案,高效而安全。我自己十年前就开始使用Bitlocker加密移动硬盘了,那时候大部分同学还在使用Windows XP系统,需要使用Bitlocker To Go才能打开我Bitlocker加密后的移动硬盘。

打开Bitlocker分区主要有两种方式,一种是通过密码,一种是通过恢复密钥。恢复密钥是创建Bitlocker加密分区时提醒备份或打印的一串8组共48位的字符串。保存的恢复密钥文件默认是txt格式,其中的文字有一定规律,可以被取证软件用来检索恢复密钥。

使用取证软件的恢复密钥搜索功能对硬盘镜像进行全盘搜索后,果然在未分配空间找到了一个恢复密钥。使用该恢复密钥尝试解密Bitlocker分区,移动硬盘镜像中的加密分区成功被解密。经检验,里面果然有委托方需要的数据。

硬盘镜像中的Bitlocker分区就没有这么幸运了,只能另外想其他的办法。

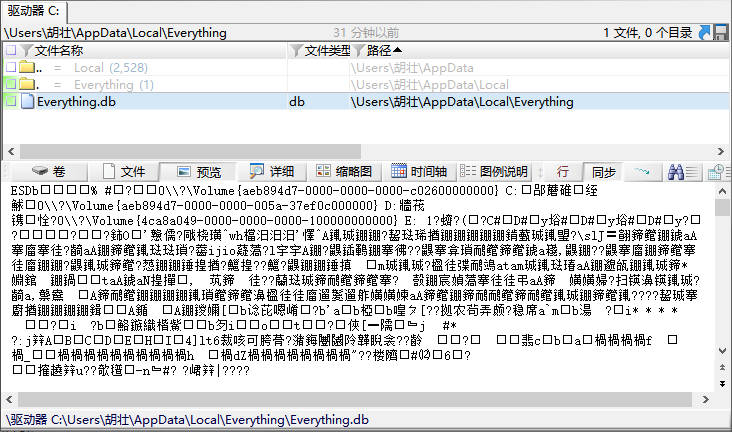

山穷水尽疑无路,柳暗花明又一村。当我使用委托方提供的关键词,尝试对硬盘镜像中未加密的系统分区进行搜索,意外发现在一个名为“Everything.db”的文件中有大量命中记录。里面不仅有文件名,还有文件的完整路径!没错,这就是大名鼎鼎的文件搜索工具Everything的索引数据库。经过其他方式综合关联分析,确定了其中一些记录就是未解密的Bitlocker分区中的文件。委托方最终对结果非常满意!

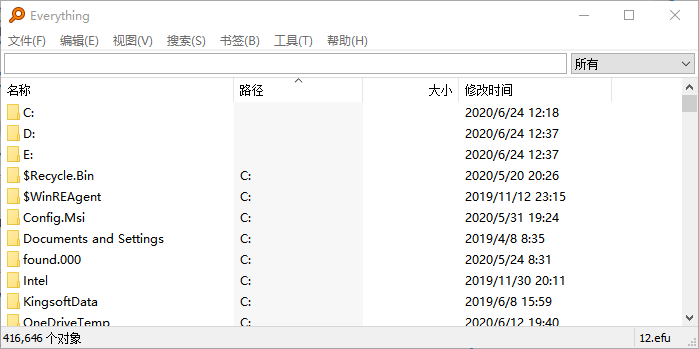

Everything是一款高效的文件搜索工具,我自己也已使用多年,100万的文件在一两秒就可以创建完索引然后快速搜索。我计算机上千万级别的文件,基本也只有Everything能够进行管理和搜索了。我经常在想,如果Everything的快速搜索技术如果能应用到取证软件中就太好了。

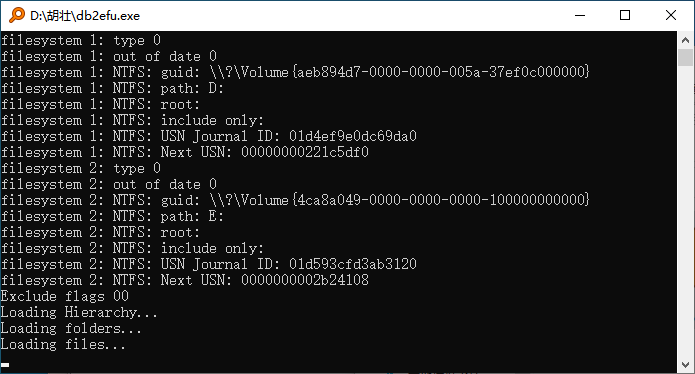

Everything的索引数据库保存路径为“C:\Users\<用户名>\AppData\Local\Everything\Everything.db”,如果电脑上有多个用户,就会有多个Everything.db文件。看文件头,该文件像是ESE数据库,但是根据Everything官方描述,该文件可能会使用BZIP算法进行压缩,所以直接搜索并不是永远都会起作用。在写这篇文章的时候,意外的发现Everything官方提供了Everything.db的转换工具,可以直接将Everything.db转换成EFU格式,该格式是Everything创建的文件列表文件,实际就是CSV格式,可以用记事本等任意文本编辑器打开查看。

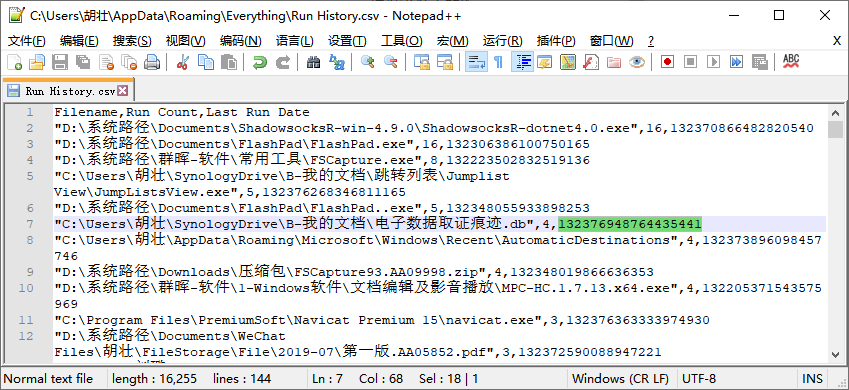

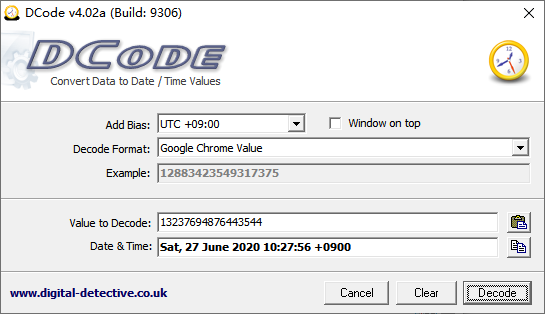

另外,在写本篇文章的时候,我还发现了Everything的另外一个痕迹——文件打开记录。忘记了从哪个版本开始,Everything支持记住每个搜索结果的打开次数以优化结果排序。Everything文件打开记录位于“C:\Users\<用户名>\AppData\Roaming\Everything\”下,文件名有“Run History.csv”、“Run History.csv.tmp”,其中的“Last Run Date”字段时间戳格式为Google Chrome Value格式,可以用DCode工具进行解码。

2020年6月27日发布于本博客及微信公众号“取证杂谈”、“神探学院”。

评论已关闭